kontakta oss

Azure Service Fabric är Microsofts plattform för att bygga och köra statlig och statslös mikrotjänster med hög densitet och inbyggd livscykelhantering. För företag som utvärderar Vad är Azure Service Fabric och när den ska användas, levererar plattformen tillförlitlig orkestrering, snabb start och förenklad drift via Service Fabric hanterade kluster (SFMC).

Viktiga fördelar:

För företagsteam på Azure, Azure Service Fabric levererar tillförlitliga mikrotjänster med hög densitet med stark livscykelkontroll.

Varför företag bryr sig:

Servicetyg tillhandahåller distribuerad systemorkestrering för tillståndsfulla och tillståndslösa arbetsbelastningar, med inbyggd livscykel och hälsa. Det går gästkörbara filer och containrar, möjliggör hög densitet och snabb uppstart, bortom en Kubernetes-only containerorkestrering modell.

Hanterad verksamhet: SFMC förenklar provisionering, certifikat och styrning.

Tillståndsfulla mikrotjänster behöver tillgänglighet, konsistens, och hastighet utan tung anpassad VVS. Service Fabric för företag lägger till skyddsräcken och automatisering för att möta dessa behov på Azure.

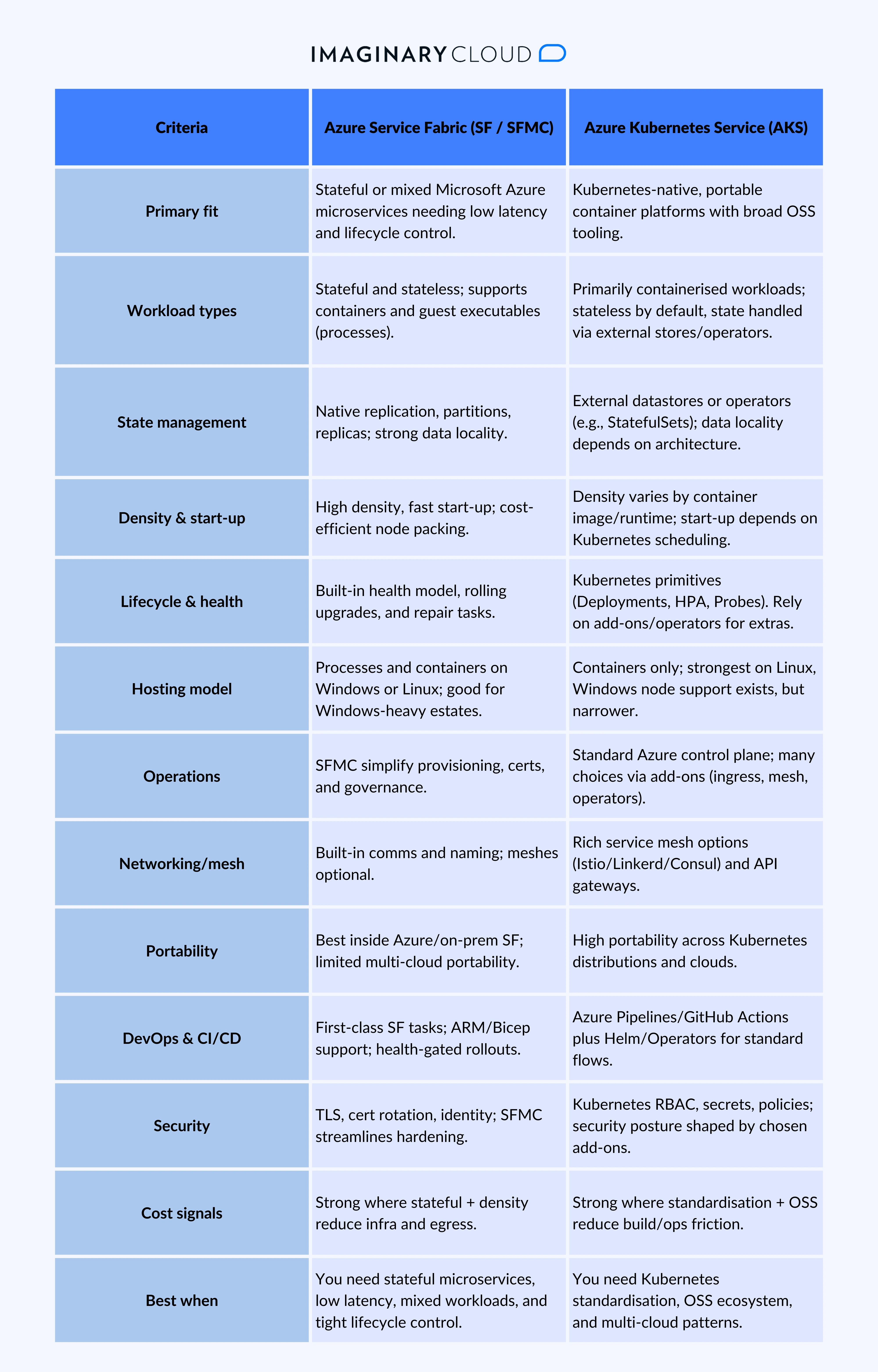

Bestäm utifrån arbetsbelastningsbehov, inte bara plattformsmode. Azure Service Fabric utmärker sig när du behöver tillståndsmässiga mikrotjänster, snäv latens, och inbyggd livscykelkontroll; AX lyser för Kubernetes-infödd, bärbara containerfastigheter med en bred OSS-verktygskedja.

Sammanfattningsvis: mellan Azure Service Fabric och AKS, välj Azure Service Fabric (och SFMC) för tillståndsfulla mikrotjänster med låg latens, hög densitet och blandade värdbehov; välj AKS för Kubernetes-standardcontainerfastigheter, portabilitet och rik OSS-integration.

Azure Service Fabric-arkitektur grupperar tjänster till en motståndskraftig, hög densitet kluster med inbyggd hälsa, uppgraderingar och placeringskontroll. Det stöder statlig och statslös mikrotjänster, partitioner fungerar för skalning och replikerar data för tillförlitlighet, vilket passar företag som behöver förutsägbara SLO:er och tillgång till tillstånd med låg latens.

Sammanfattningsvis: Azure Service Fabric använder partitioner, repliker och principstyrd placering för att leverera skalbarhet, pålitlighet, och låg latens Tillgång till staten, medan SFMC minskar driftskostnaderna för företagsteam.

Hanterade kluster i Service Fabric är det hanterade sättet att springa Azure Service Fabric. Microsoft hanterar klustrets stödresurser så att teamen kan fokusera på driftsättning, livscykel, och pålitlighet i stället för byggnadsställningar. Detta är idealiskt för Service Fabric för företag som kräver snabbhet, styrning och repeterbarhet.

Varför SFMC förenklar ops:

Sammanfattningsvis: SFMC ger hanterad styrning, säkerhet och livscykelkontroll Azure Service Fabric, minska den operativa bördan samtidigt som tillförlitligheten och tiden till värde förbättras.

Azure Service Fabric (inklusive Hanterade kluster i Service Fabric) är utformad för mikrotjänster i företagsklass som måste skalas förutsägbart, förbli tillgänglig och skicka uppdateringar på ett säkert sätt. Den kombinerar partitionering, replikering och hälsodrivna utrullningar för att möta SLO:er samtidigt som verksamheten är enkel för Service Fabric för företag.

Sammanfattningsvis: Azure Service Fabric uppnår skalbarhet, pålitlighet, och kontrollerad livscykel genom partitionering, replikering, hälsosignaler och automatiserade utrullningar, vilket ger företagen förutsägbara prestanda med lägre driftskostnader.

Azure Service Fabric stöder kontroller i företagsklass för Microsoft Azure-mikrotjänster som måste uppfylla strikt efterlevnad. Det upprätthåller kryptering under transitering, snäv identitets- och åtkomstkontroll och styrda operationer, perfekt för Service Fabric för företag inom finans, hälso- och sjukvård eller offentlig sektor.

Sammanfattningsvis: Azure Service Fabric tillhandahåller kryptering, identitet, nätverksisolering och policydriven styrning, med stöd av SFMC för att förenkla certifikathantering och revisioner, så att reglerade företag kan uppfylla säkerhetskraven utan att bromsa leveransen.

Azure Service Fabric passar uppdragskritiska system som alltid är på. Det ger kraft statlig och tillståndslösa Microsoft Azure-mikrotjänster som behöver låg latens, hög densitet och säker livscykelkontroll, vilket gör det till ett idealiskt Service Fabric för företag.

Sammanfattningsvis: välja Azure Service Fabric När applikationer behöver tillståndsmässiga mikrotjänster, förutsägbar latens och säkra uppgraderingar i stor skala, standardkrav inom finans, telekom, detaljhandel, sjukvård och IoT.

Ja. Azure Service Fabric kör mikrotjänster som ringer Azure AI-tjänster, Azure OpenAI, och Azure-maskininlärning slutpunkter, och den ansluts rent till Microsoft Fabric/OneLake, Azure Data Lake, Evenemangshubs, och Azure SQL. Detta passar Service Fabric för företag som behöver inferens med låg latens, styrda data och säkra utrullningar.

Sammanfattningsvis: Azure Service Fabric integreras inbyggt med Azure AI/ML och Microsoft Fabric-datatjänster och kombinerar säker anslutning, styrda MLOPs och servicemönster med låg latens som företag behöver för produktions-AI.

Azure Service Fabric distribution är en tydlig väg: bygg lokalt, automatisera CZ/CD, sedan främja till Service Fabric hanterade kluster (SFMC) med hälsostyrda utrullningar. Behåll allt som kod (manifest + ARM/BiCEP) och använd Azure DevOps eller GitHub-åtgärder för repeterbara utgåvor.

Tips: Behåll en enda, parameteriserad pipeline som riktar sig till utveckling, iscensättning och prod; växla endast miljövariabler, hemligheter och kapacitet.

Sammanfattningsvis: standardisera din Distribution av Azure Service Fabric med manifest, ARM/BiCEP och CI/CD; marknadsföra genom SFMC med hälsostyrda utrullningar och kör till SLOs med SFX, Application Insights och Log Analytics.

Flyttar från Molntjänster (utökad support) till Azure Service Fabric (SFMC) är en strukturerad modernisering. Håll sökvägen enkel: mappa roller till tjänster, standardisera distributionen och skydda användare med stegvisa utrullningar. Detta passar Service Fabric för företag som behöver säkrare förändring med snäva SLO:er.

Riskkontroller som ska tillämpas

Sammanfattningsvis: Håll migreringen pragmatisk och reversibel: mappa roller till tjänster, standardisera Service Fabric-distributionen med CI/CD och IaC och använd SFMC plus hälsostyrda versioner för att skydda drifttiden medan du moderniserar.

Utvärdera Azure Service Fabric med en kort, testbar checklista så att du kan bekräfta lämpligheten för mikrotjänster i företagsklass, tillståndsfulla arbetsbelastningar, och SFMC åtgärder före skalning.

Sammanfattningsvis: validera Azure Service Fabric-arkitektur, fördelar, skalbarhet, tillförlitlighet och distributionsflöde i en liten, produktionsliknande pilot, som mäter densitet, latens och ändringssäkerhet innan en bredare utrullning.

Azure Service Fabric passar bra när du behöver tillståndsfulla mikrotjänster, hög densitet och hälsostyrda utgåvor, med SFMC för att minska operativt arbete. Om det matchar din färdplan, gå från forskning till en pilot och bevisa det mot dina SLOs.

Kick-off nu: Boka en AI-beredskapsbedömning för att validera passning, bekräfta arkitektur och genomföra en produktionsliknande pilot skräddarsydd för dina arbetsbelastningar.

Azure Service Fabric används för att bygga och köra statlig och statslös Mikrotjänster som behöver låg latens, hög densitet, och inbyggd livscykelhantering på Azure. Typiska användningsområden inkluderar:

Annan produkt. Microsoft-tyg är en enhetlig analys plattform (Power BI, Data Factory, Datateknik, Realtidsintelligens, Datalager, OneLake). Vanliga användningsområden:

Obs! Azure Service Fabric (mikrotjänster/appplattform) ≠ Microsoft Fabric (analysplattform).

Nej. Azure Service Fabric stöder statlig tjänster och körningar processer och behållare med hälsodrivna uppgraderingar inbyggda. Kubernetes (AKS) är en containerorkestrering plattform fokuserad på portabilitet och ett brett OSS-ekosystem.

Om du menar Azure Service Fabric, det inkluderar: kluster, nodtyper, partitioner och replikor, en inbyggd hälso- och uppgraderingsmodell, namngivning/kommunikation tjänster, Service Fabric Explorer, och Service Fabric hanterade kluster (SFMC) för förvaltad verksamhet. Dessa levererar skalbarhet, tillförlitlighet, säker kommunikation och enklare dag-2-operationer.

Ja. Azure Service Fabric driver mikrotjänster i företagsklass, inklusive statlig appar, och stöds fortfarande på Azure, med Service Fabric hanterade kluster (SFMC) förenkla verksamheten.

Windows och Linux. Kör containrar och gästkörbara filer sida vid sida, användbart för Windows-tunga eller blandade fastigheter.

Autentisera och använd sedan Service Fabric Explorer, Azure CLI/PowerShell eller pipeliner. Hantera certifikat, skala nodtyper, och utföra rullande uppgraderingar med hälsoportar.

Bygga statslös eller statlig tjänster. Använd .NET, Java och containeriserade stackar. Exponera HTTP/GRPC-slutpunkter och använd plattform namngivning/kommunikation API:er där det behövs.

Ja. Använda TLS, certifikatrotation, hanterade identiteterprivat nätverkande och Azure-policy. SFMC effektiviserar härdning och revisionsberedskap.

Ja. Många team börjar med statslösa tjänster på containrar och introducerar sedan tillståndsfulla tjänster för vägar med låg latens när behoven utvecklas.

Alexandra Mendes är Senior Growth Specialist på Imaginary Cloud med 3+ års erfarenhet av att skriva om mjukvaruutveckling, AI och digital transformation. Efter att ha avslutat en frontend-utvecklingskurs tog Alexandra upp några praktiska kodningskunskaper och arbetar nu nära med tekniska team. Alexandra brinner för hur ny teknik formar affärer och samhälle och tycker om att förvandla komplexa ämnen till tydligt och användbart innehåll för beslutsfattare.

Människor som läste det här inlägget tyckte också att dessa var intressanta: