Kontakt os

Azure Service Fabric er Microsofts platform til opbygning og drift tilstandsdygtig og statsløs mikrotjenester med høj densitet og indbygget livscyklusstyring. For virksomheder, der evaluerer Hvad er Azure Service Fabric og hvornår den skal bruges, leverer platformen pålidelig orkestrering, hurtig opstart og forenklede operationer via Servicestrukstyrede klynger (SFMC).

Vigtige fordele:

For virksomhedsteams på Azure Azure Service Fabric leverer pålidelige mikrotjenester med høj densitet med stærk livscykluskontrol.

Hvorfor virksomheder bekymrer sig:

Servicestof leverer distribueret systemorkestrering til tilstandsdygtige og statsløse arbejdsbelastninger med indbygget livscyklus og tilstand. Det kører gæsteeksekverbare filer og containere, muliggør høj densitet og hurtig opstart, ud over en Kubernetes-kun containerorkestrering model.

Administrerede operationer: SFMC forenkler klargøring, certifikater og styring.

Tilstandsdygtige mikrotjenester har brug for tilgængelighed, konsistens, og hastighed uden tung brugerdefineret VVS. Service Fabric til virksomheder tilføjer rækværk og automatisering for at imødekomme disse behov på Azure.

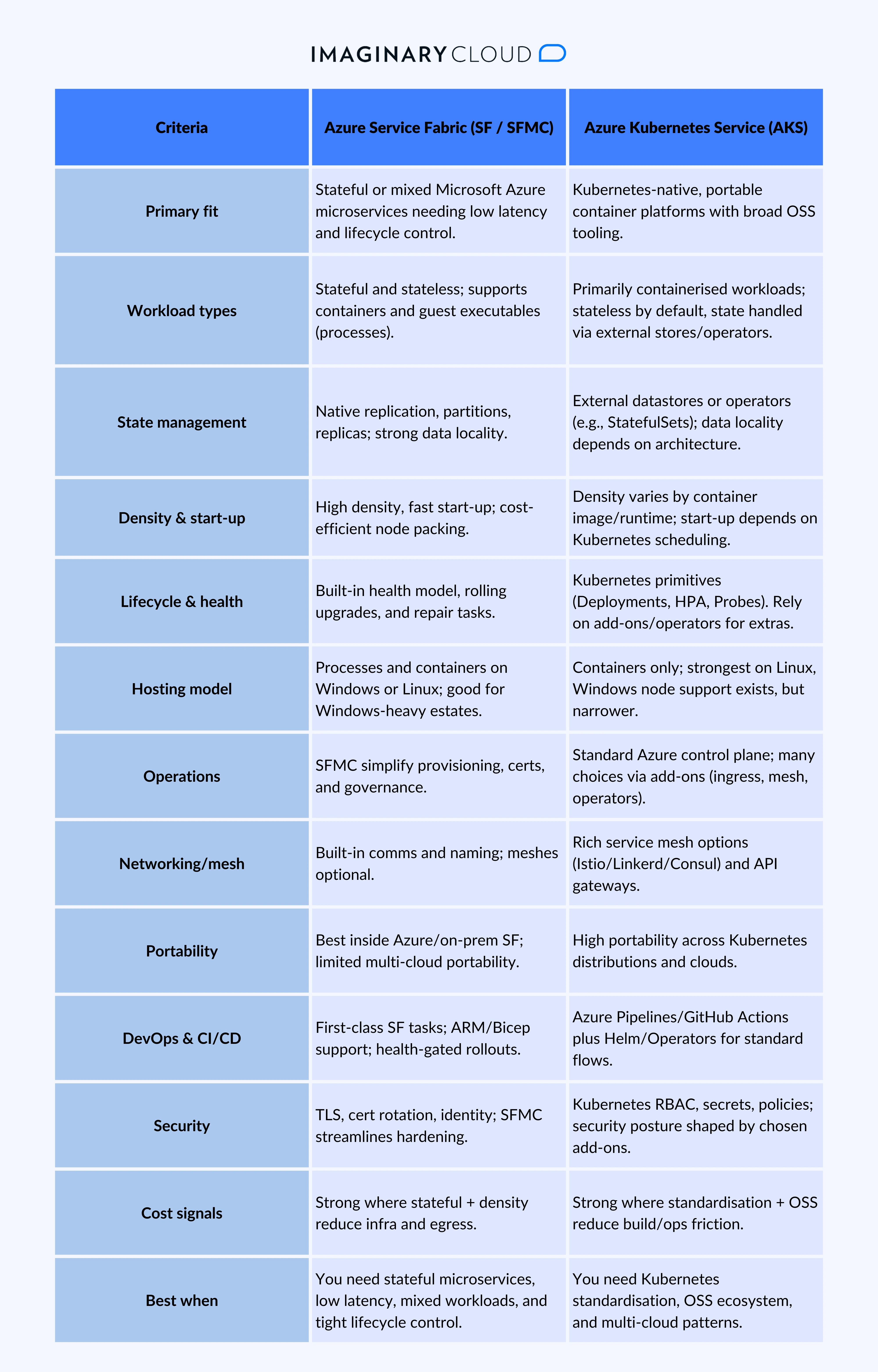

Beslut ud fra arbejdsbyrdebehov, ikke kun platformmode. Azure Service Fabric udmærker sig, når du har brug for tilstandsdygtige mikrotjenester, stram ventetid, og indbygget livscykluskontrol; AX skinner for Kubernetes-indfødt, bærbare containerejendomme med en bred OSS-værktøjskæde.

Sammenfattende: mellem Azure Service Fabric og AKS, vælge Azure Service Fabric (og SFMC) for tilstandsdygtige virksomhedsmikrotjenester med lav ventetid og høj densitet og blandede hostingbehov; vælg AKS til Kubernetes-standardcontainerejendomme, portabilitet og omfattende OSS-integration.

Azure Service Fabric-arkitektur grupperer tjenester i en robust, høj densitet klynge med indbygget sundhed, opgraderinger og placeringskontrol. Det understøtter tilstandsdygtig og statsløs mikrotjenester, partitioner arbejder for skalering og replikerer data for pålidelighed, hvilket passer til virksomheder, der har brug for forudsigelige SLO'er og lav latensadgang til tilstand.

Sammenfattende: Azure Service Fabric bruger partitioner, replikaer og politikdrevet placering til at levere skalerbarhed, pålidelighed, og lav latenstid Adgang til staten, mens SFMC reducerer driftsomkostningerne for virksomhedsteams.

Servicestrukstyrede klynger er den styrede måde at løbe på Azure Service Fabric. Microsoft administrerer klyngens understøttende ressourcer, så teams kan fokusere på indsættelse, livscyklus, og pålidelighed i stedet for stilladser. Dette er ideelt til Service Fabric til virksomheder der kræver hastighed, styring og repeterbarhed.

Hvorfor SFMC forenkler ops:

Sammenfattende: SFMC bringer administreret styring, sikkerhed og livscykluskontrol til Azure Service Fabric, reducerer driftsbyrden og forbedrer pålideligheden og tiden til værdi.

Azure Service Fabric (herunder Servicestrukturstyrede klynger) er designet til mikrotjenester i virksomhedsklassen der skal skaleres forudsigeligt, forblive tilgængelige og sende opdateringer sikkert. Det blander partitionering, replikering og sundhedsdrevne udrulninger for at imødekomme SLO'er, samtidig med at driften er enkel for Service Fabric for virksomheder.

Sammenfattende: Azure Service Fabric skalerbarhed, pålidelighed, og kontrolleret livscyklus gennem partitionering, replikering, sundhedssignaler og automatiserede udrulninger, hvilket giver virksomhederne forudsigelig ydeevne med lavere driftsomkostninger.

Azure Service Fabric understøtter kontroller i virksomhedsklassen til Microsoft Azure-mikrotjenester Det skal overholde streng overholdelse. Det håndhæver kryptering under transit, stram identitets- og adgangskontrol og styrede operationer, ideel til Service Fabric til virksomheder inden for økonomi, sundhedspleje eller den offentlige sektor.

Sammenfattende: Azure Service Fabric leverer kryptering, identitet, netværksisolering og politikdrevet styring, understøttet af SFMC for at forenkle certifikatstyring og revisioner, så regulerede virksomheder kan opfylde sikkerhedskrav uden at bremse leveringen.

Azure Service Fabric passer til missionskritiske, altid tændte systemer. Det styrker tilstandsdygtig og statsløse Microsoft Azure-mikrotjenester, der kræver lav ventetid, høj densitet og sikker livscykluskontrol, hvilket gør det til et ideelt Service Fabric til virksomheder.

Sammenfattende: vælge Azure Service Fabric Når applikationer har brug for tilstandsdygtige mikrotjenester, forudsigelig ventetid og sikre opgraderinger i stor skala, standardkrav på tværs af finans, telekommunikation, detailhandel, sundhedspleje og IoT.

Ja. Azure Service Fabric kører mikrotjenester, der kalder Azure AI-tjenester, Azure OpenAI, og Azure Machine Learning slutpunkter, og det forbinder rent til Microsoft Fabric/OneLake, Azure-datasø, Event Hubs, og Azure SQL. Dette passer Service Fabric til virksomheder der har brug for inferens med lav latenstid, styrede data og sikre udrulninger.

Sammenfattende: Azure Service Fabric integreres indbygget med Azure AI/ML og Microsoft Fabric-datatjenester og kombinerer sikker forbindelse, styrede MLOP'er og servicemønstre med lav ventetid, som virksomheder har brug for til produktions-AI.

Azure Service Fabric implementering er en klar vej: Byg lokalt, automatisér CZ/CDog derefter fremme til Servicestrukstyrede klynger (SFMC) med sundhedsbeskyttede udrulninger. Opbevar alt som kode (manifester + ARM/BiCEP) og brug Azure DevOps eller GitHub-handlinger til gentagelige udgivelser.

Tip: opbevar en enkelt, parameteriseret pipeline, der er målrettet mod udvikling, iscenesættelse og prod; skift kun miljøvariabler, hemmeligheder og kapacitet.

Sammenfattende: standardiser din Azure Service Fabric udrulning med manifester, ARM/BiCEP og CI/CD; promover gennem SFMC med sundhedsstyrede udrulninger og kør til SLO'er med SFX, Application Insights og Log Analytics.

Flytter fra Cloud-tjenester (udvidet support) til Azure Service Fabric (SFMC) er en struktureret modernisering. Hold stien enkel: Knyt roller til tjenester, standardiser udrulningen, og beskyt brugere med trinvise udrulninger. Dette passer Service Fabric til virksomheder der har brug for sikrere ændringer med stramme SLO'er.

Risikokontrol, der skal anvendes

Sammenfattende: Hold migreringen pragmatisk og reversibel: Knyt roller til tjenester, standardiser implementering af Service Fabric med CI/CD og IaC, og brug SFMC plus sundhedsstyrede udgivelser til at beskytte oppetid, mens du moderniserer.

Evaluere Azure Service Fabric med en kort, testbar tjekliste, så du kan bekræfte egnethed til mikrotjenester i virksomhedsklassen, tilstandsdygtige arbejdsbelastninger, og SFMC operationer før skalering.

Sammenfattende: validér Azure Service Fabric-arkitektur, fordele, skalerbarhed, pålidelighed og udrulningsflow i en lille, produktionslignende pilot, der måler tæthed, ventetid og ændringssikkerhed inden bredere udrulning.

Azure Service Fabric er et godt valg, når du har brug for tilstandsdygtige mikrotjenester, udgivelser med høj densitet og sundhedsstyrede udgivelser med SFMC til at reducere driftsmængden. Hvis det matcher din køreplan, skal du gå fra forskning til en pilot og bevise det mod dine SLO'er.

Kick-off nu: Bestil en AI-beredskabsvurdering til at validere tilpasning, bekræfte arkitektur og gennemføre en produktionslignende pilot, der er skræddersyet til dine arbejdsbelastninger.

Azure Service Fabric bruges til at bygge og køre tilstandsdygtig og statsløs Mikrotjenester, der har brug for lav latenstid, høj densitet, og indbygget livscyklusstyring på Azure. Typiske anvendelser omfatter:

Forskelligt produkt. Microsoft-stof er en samlet analyse platform (Power BI, Datafabrik, Datateknik, Realtidsintelligens, Data Warehouse, OneLake). Almindelige anvendelser:

Bemærk: Azure Service Fabric (mikrotjenester/appplatform) ≠ Microsoft Fabric (analyseplatform).

Nej. Azure Service Fabric understøtter tilstandsdygtig tjenester og kørsler processer og containere med sundhedsdrevne opgraderinger indbygget. Kubernetes (AKS) er en containerorkestrering platform fokuseret på portabilitet og et bredt OSS økosystem.

Hvis du mener Azure Service Fabric, det omfatter: klynger, nodetyper, skillevægge og replikaer, en indbygget sundheds- og opgraderingsmodel, navn/kommunikation serviceydelser, Service Fabric Explorer, og Servicestrukstyrede klynger (SFMC) til administrerede operationer. Disse leverer skalerbarhed, pålidelighed, sikker kommunikation og enklere dag-2-operationer.

Ja. Azure Service Fabric driver mikrotjenester i virksomhedsklassen, herunder tilstandsdygtig apps, og forbliver understøttet på Azure, med Servicestrukstyrede klynger (SFMC) forenkling af operationer.

Windows og Linux. Kør containere og gæstekørbare filer side om side, nyttigt til Windows-tunge eller blandede ejendomme.

Godkend, og brug derefter Service Fabric Explorer, Azure CLI/PowerShell eller pipeliner. Administrer certifikater, skala nodetyper, og udføre rullende opgraderinger med sundhedsporte.

Bygge statsløs eller tilstandsdygtig tjenester. Brug.NET, Java og containeriserede stakke. Udsæt HTTP/GRPC-slutpunkter og brug platform navn/kommunikation API'er, hvor det er nødvendigt.

Ja. Brug TLS, certifikatrotation administrerede identiteterprivat netværk, og Azure-politik. SFMC strømliner hærdning og revisionsberedskab.

Ja. Mange hold begynder med statsløse tjenester på containere og introducerer derefter statslige tjenester til stier med lav latens efterhånden som behovene udvikler sig.

Alexandra Mendes er Senior Growth Specialist hos Imaginary Cloud med 3+ års erfaring med at skrive om softwareudvikling, AI og digital transformation. Efter at have gennemført et frontend-udviklingskursus fik Alexandra nogle praktiske kodningsevner og arbejder nu tæt sammen med tekniske teams. Alexandra brænder for, hvordan nye teknologier former erhvervslivet og samfundet, og hun nyder at omdanne komplekse emner til klart og nyttigt indhold for beslutningstagere.

People who read this post, also found these interesting: